Оглавление

Показать ещё

За данными охотятся не только конкуренты, но и кибермошенники. Статистика неумолима: количество целенаправленных атак на бизнес растет с каждым годом. Хакеры постоянно совершенствуют методы, используя искусственный интеллект для обхода защиты.

Не менее серьезную угрозу представляет человеческий фактор. Случайная отправка файла не тому адресату или переход по фишинговой ссылке – и критическая информация уже скомпрометирована.

Особую остроту проблеме придают жесткие законодательные требования. С марта 2025 года в России действуют обновленные требования ФСТЭК по защите информации, предусматривающие штрафы до 6 миллионов рублей за нарушения режима безопасности персональных данных.

Сделайте аудит безопасности

Комплексный аудит позволит определить слабые узлы и разработать план по их устранению. Он включает оценку текущего состояния, выявление уязвимостей и составление дорожной карты по повышению уровня безопасности.

Базовый аудит можно провести даже с привлечением собственных IT-специалистов, используя специализированные инструменты анализа уязвимостей.

Важный момент! Убедитесь, что текущее оборудование вашей компании удовлетворяет современным требованиям безопасности.

После аудита нередко выясняется, что существующее оборудование компании не способно обеспечить должный уровень защиты. Вот минимальный набор технических средств для базовой защиты:

- Современные межсетевые экраны.

- Системы обнаружения вторжений.

- Оборудование для шифрования.

- Серверы авторизации.

- Средства защиты конечных точек.

Инвестируйте в межсетевые экраны

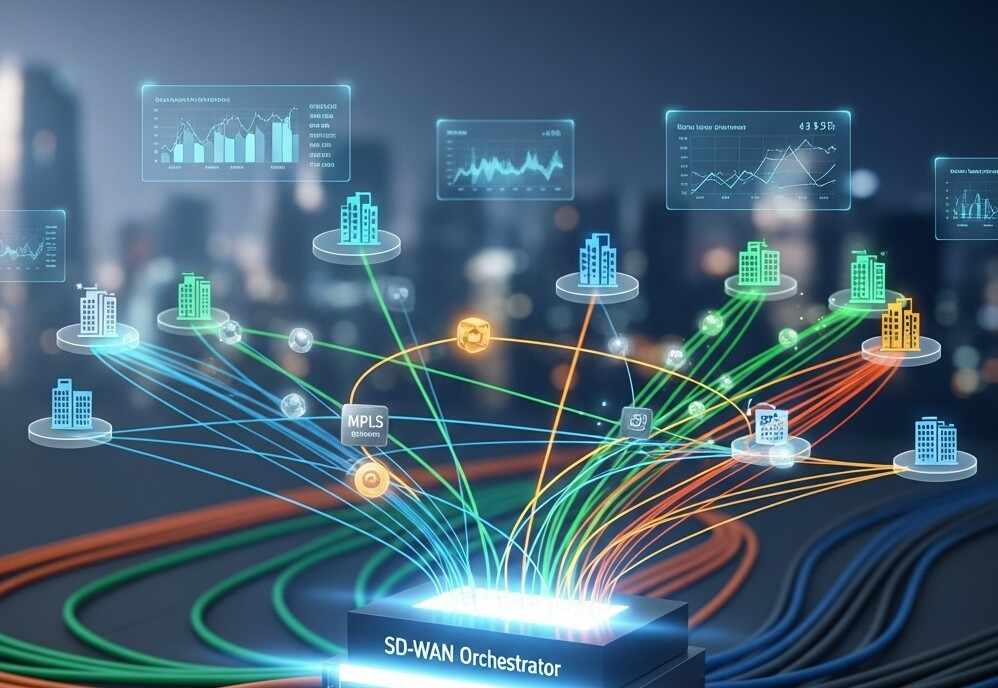

Межсетевые экраны (файрволы) – это первая линия обороны вашей цифровой инфраструктуры. Они фильтруют сетевой трафик, блокируя подозрительные пакеты данных и предотвращая несанкционированный доступ к внутренним ресурсам компании.

Современные файрволы способны проводить глубокую инспекцию пакетов, выявляя и блокируя вредоносное ПО еще до того, как оно проникнет в корпоративную сеть. Особенно эффективны решения с поддержкой искусственного интеллекта, способные выявлять нетипичные шаблоны сетевой активности и автоматически реагировать на потенциальные угрозы.

Настройте резервирование

Даже самая совершенная система защиты не дает 100% гарантии от инцидентов. Используйте правило «3-2-1»: создавайте минимум три копии данных на двух различных типах носителей, с хранением одной копии в географически удаленном месте.

Для малого и среднего бизнеса отлично подойдут ленточные библиотеки – проверенное временем решение для долгосрочного хранения резервных копий. Они обеспечивают отличное сочетание емкости, надежности и стоимости хранения данных.

Регулярно обновляйте ПО

Внедрите в компании политику регулярных обновлений операционных систем, антивирусного ПО и прикладных программ. Автоматизация этого процесса позволит минимизировать риски, связанные с человеческим фактором.

Особое внимание уделите антивирусной защите – базы данных сигнатур вредоносных программ должны обновляться ежедневно.

Обучите сотрудников

Технические средства защиты важны, но самое слабое звено в системе безопасности – человек. Инвестиции в обучение персонала дают огромную отдачу с точки зрения предотвращения инцидентов безопасности.

Проводите регулярные тренинги по информационной безопасности, рассказывайте о новых видах угроз и методах социальной инженерии. Особое внимание уделите противодействию фишингу – самому распространенному способу компрометации корпоративных систем.

Компания Yes Telecom готова помочь российскому бизнесу и государственным организациям укрепить позиции в сфере информационной безопасности. Мы предлагаем надежные решения, адаптированные под реальные проблемы в этой сфере, которые позволяют минимизировать риски утечек и кибератак. Не откладывайте информационную защиту своей компании и данные клиентов на потом, ее важно обеспечить сегодня.